• 6.1 Propriétés de sécurité

• 6.2 Cryptage des données (DES)

• 6.3 Cryptage à clé publique

• 6.4 Authentification

• 6.5 Intégrité

• 6.6 Controle d’accès (pare-feux)

• 6.7 Attaques et contre-mesures

• 6.8 Applications sécurisées

• 6.9 Un peu de virologie

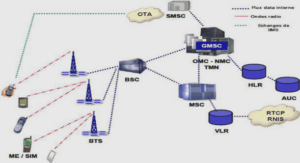

Une urbanisation numérique fragile (Internet/sans fil, “ubiquité”)

• Les enjeux :

– La maîtrise du cycle de vie des patrimoines numériques (transport, traitement, stockage) : question de souveraineté -> technique maîtresse du cryptage

– La valorisation des contenus : enjeu économique -> tatouage, …

– La confiance dans l’univers (république) numérique : enjeu social -> authentification, certificats, tiers de confiance, …

– La sécurisation des infosphères :

• Niveau individuel : préservation de l’intimité (filature électronique)

• Niveau organisation : prévention des attaques, architectures de sécurité

• Niveau état : invulnérabilité des infrastructures critiques, prévention des catastrophes

Propriétés de sécurité (les objectifs)

• Confidentialité : entre un émetteur et un récepteur. Nécessite l’encryptage de la donnée par l’émetteur et son décryptage par le récepteur

• Authentification : l’émetteur et le récepteur doivent s’assurer de l’identité du partenaire

• Intégrité et non répudiation : le message transmis n’est pas altéré

• Disponibilité et contrôle d’accès : l’attaquant ne peut empêcher l’accès aux ressources

Statistiques sur la sécurité

• 20000 attaques réussies par mois sur un ou plusieurs sites dans le monde

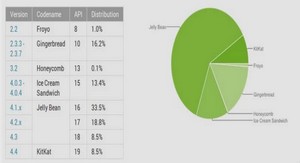

• 70000 virus en 2004 (augmentation d’environ 1000 par mois, 10000 actifs, exemple d’un pic infection : 10% du trafic mail)

• 20 milliards de messages SPAM par jour

• Cybercriminalité évaluée à 50 milliards d’euros par an

• Tolérance étonnante des utilisateurs