- Thursday

- May 15th, 2025

- Ajouter un cours

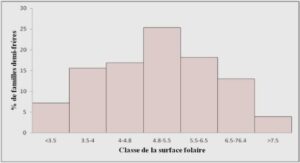

Les blessures liées aux sports dues à des accidents d'impact ont été identifiées comme un des problèmes majeurs de santé publique [1, 2]. Pour protéger les personnes contre les blessures sous impact, une large gamme d'équipements de protection a été...

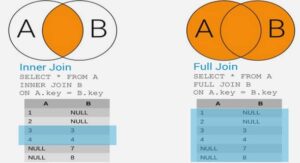

TABLEAUX La possibilité de manipuler des tableaux se retrouve dans tous les langages de programmation; toutefois Java, qui est un langage avec des objets, manipule les tableaux d’une fa¸con particuli`ere que l’on va décrire ici. Déclaration, construction, initialisation L’utilisation d’un...

Dans le contexte actuel de recherche de débits toujours plus élevés, le recours aux techniques de surcharge de canal semble incontournable. La maximisation du nombre d’utilisateurs est désormais un enjeu essentiel dans les systèmes d’accès multiple. L’efficacité spectrale peut être...

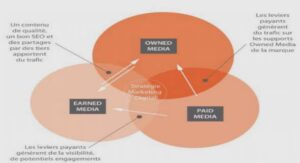

La Recherche d’Information (RI), née en 1950, s’attache à définir des modèles et des systèmes dont le but est de faciliter l’accès à un ensemble de documents sous forme électronique (corpus de documents), afin de permettre à des utilisateurs de...

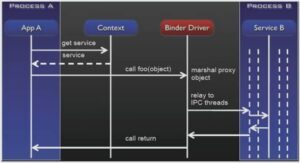

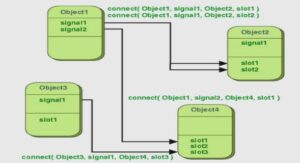

Les systèmes numériques prennent une place de plus en plus importante dans notre vie quotidienne. De la machine à café jusqu’au satellite en passant par le téléphone portable ou la télévision, tous ces systèmes intègrent des puces renfermant dans seulement...

Au cours des derniers conflits, les tirs fraticides ont causé d’importantes pertes humaines et la destruction de matériels (chasseurs, avions de ligne, etc). De plus, les erreurs d’identification sont toujours un risque potentiel de pertes humaines civiles. Avoir la bonne...

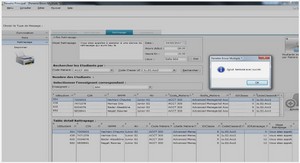

Travail à effectuer : L’installation du service IIS passe par les étapes suivantes : 1. cliquer dur Démarrer, Panneau de configuration, Ajout/Suppression de programmes. 2. Cliquez sur le bouton Ajouter/Supprimer des composants Windows pour démarrer l'Assistant Composants de Windows 3....

Indicateurs RAMS La fiabilité d’un système est l’aptitude de ce système à accomplir une fonction requise dans des conditions données, pendant une durée donnée. La fiabilité se mesure par la probabilité que le système accomplisse la fonction requise pendant l’intervalle...

Intégration de la téléphonie dans les systèmes d’information La téléphonie sur IP (ToIP) est sans aucun doute l’application – après le Web et la messagerie – qui imposera l’infrastructure IP (Internet Protocol) comme le standard de transport de tout type...