CONCEPTION ET REALISATION D’UNE BOUTIQUE VIRTUELLE DE PAIEMENT EN LIGNE…

PFE Informatique et Télécommunications

Découvrir une liste des rapports et projets fin d’étude informatique et télécommunications, vous pouvez télécharger des rapports pdf sur les projets fin d’étude informatique, vous allez aussi pouvoir améliorer vos connaissances et être capable de réaliser des projets télécommunications sans difficultés. Aussi une sélection des meilleurs tutoriels et mémoires online gratuits pour réussir sa thèse.

Mémoire – DESS Audit et Expertise en Informatique, diplômes d’études Approfondies – Réseaux de télécommunications

MEMOIRE DE FIN D’ETUDES pour l’obtention du diplôme de master en informatique

Option : systèmes d’informatiques et réseaux

MEMOIRE DE FIN D’ETUDES pour l’obtention du diplôme de master en informatique

Option : Réseaux de télécommunications

Mémoire de fin de formation pour l’obtention du diplôme ingénieur des travaux de télécommunications

Mise en place d’un environnement de stockage de données en réseau

Mise en place d’un environnement de stockage de données en…

Optimisation de la couverture et de la connectivité d’un réseau de capteurs sans l par ordonnancement d’activité des capteurs

Optimisation de la couverture et de la connectivité d’un réseau…

Etude et Mise en Place d’une Politique de Migration de IPv4 vers IPv6

Etude et Mise en Place d’une Politique de Migration de…

Déploiement et mise en service d’une solution OpenEDX

Déploiement d’une solution OpenEDX pour une gestion optimale de la…

Etude de système Edge Computing basée sur Les réseaux SDN

Etude de système Edge Computing basée sur Les réseaux SDN…

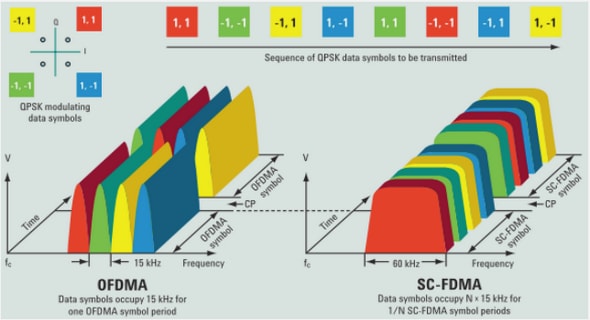

Etude et conception d’un réseau WiMax

Etude et conception d’un réseau WiMax Présentation de la technologie…

Etude et déploiement d’un système de management des logs et de gestion de la sécurité dans un système d’information

MÉMOIRE DE MASTER II INFORMATIQUE Spécialité : Réseaux et Télécommunications…

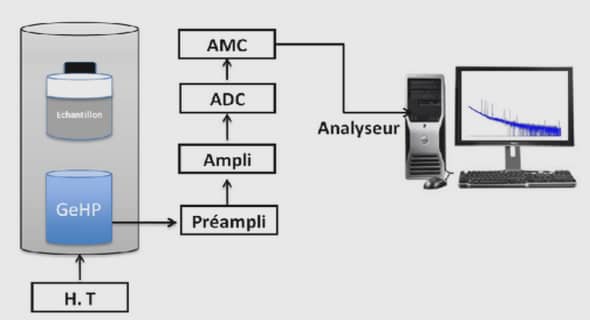

Détection et Isolation de Défauts Actionneurs : Application à un Réacteur Nucléaire

Télécharger le fichier original (Mémoire de fin d’études) Procédure de…

EFFETS DE L’HYDRATATION A L’ECHELLE DU MATERIAU BETON

Télécharger le fichier original (Mémoire de fin d’études) Hydratation des…

Cycle saisonnier et variabilité interannuelle de la SSS dans l’Atlantique tropical

Télécharger le fichier original (Mémoire de fin d’études) Importance climatique…

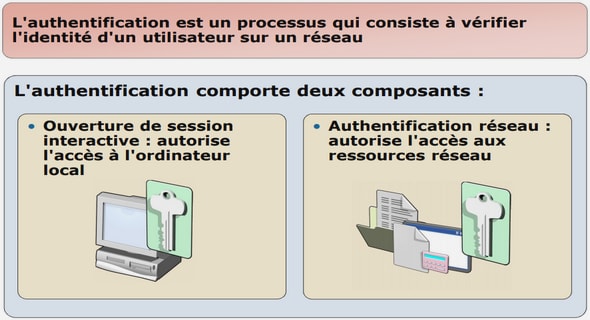

Étude et déploiement d’un mécanisme de centralisation d’une : ~ authentification: Cas de SSD sous Windows

Étude et déploiement d’un mécanisme de centralisation d’une :authentification: Cas…

Etude et Mise en place d’un serveur de certificat EJBCA pour la sécurité du paiement des étudiants

Etude et Mise en place d’un serveur de certificat EJBCA…

Etude et implémentation d’un IAM (Identity and Access Manager)

Etude et implémentation d’un IAM (Identity and Access Manager) Conception…

ETUDE ET IMPLEMENTATION DES RESEAUX NFV APPLICATION AU SERVICE DE FILTRAGE

MÉMOIRE DE MASTER II INFORMATIQUE Option : Réseaux et Télécommunications…

Etude et Mise en place de Templates de Serveurs UNIX durcis

Etude et Mise en place de Templates de Serveurs UNIX…

Continuité d’activité dans le cloud computing

Continuité d’activité dans le cloud computing Généralités sur la sécurité…

Mise en place d’une plateforme CallBack via un tunnel VPN AU Centre International des Télécommunications Appliquées (CITA)

Mise en place d’une plateforme CallBack via un tunnel VPN…

Étude et Mise en place d’un tunnel distant avec DMVPN

Étude et Mise en place d’un tunnel distant avec DMVPN…

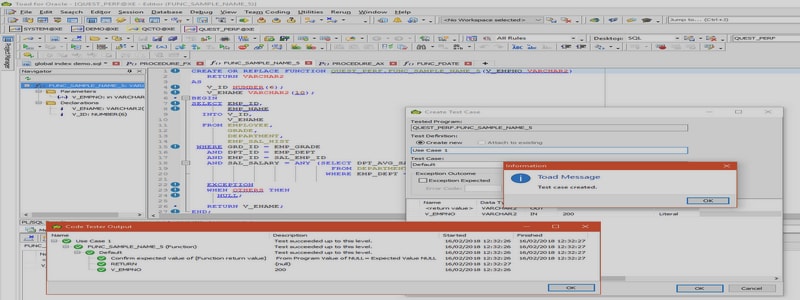

OPTIMISATION D’UNE INFRASTRUCTURE DE SAUVEGARDE CENTRALISEE

OPTIMISATION D’UNE INFRASTRUCTURE DE SAUVEGARDE CENTRALISEE ORACLE ET CES VERSIONS,…

Etude et Mise en place d’une fédération d’identité

Etude et Mise en place d’une fédération d’identité Généralités sur…

SECURISATION DU CLOUD COMPUTING

SECURISATION DU CLOUD COMPUTING Généralité sur le Cloud Computing Définition…

Etude et mise en place du Dynamic MultiPoint Virtual Private Network (DMVPN)

Etude et mise en place du Dynamic MultiPoint Virtual Private…

Etude et Mise en place d’une stratégie de filtrage d’url, d’inspection de malwares, d’accès distant

Etude et Mise en place d’une stratégie de filtrage d’url,…

AUDIT DE SECURITE DE SYSTEME DE GESTION DE BASE DE DONNEES (SGBD)

AUDIT DE SECURITE DE SYSTEME DE GESTION DE BASE DE…