Cellule du sang des mammifères contenant un noyau, appelée également…

Auteur/autrice : Admin CliCours

Mémoire Online interaction matériaux procédé en laminage transversal

Introduction Chapitre I : Contexte général du projet I-1-Présentation de…

Première approche du C/C++

I. Le langage C++ Chapitre 1 1. Première approche du…

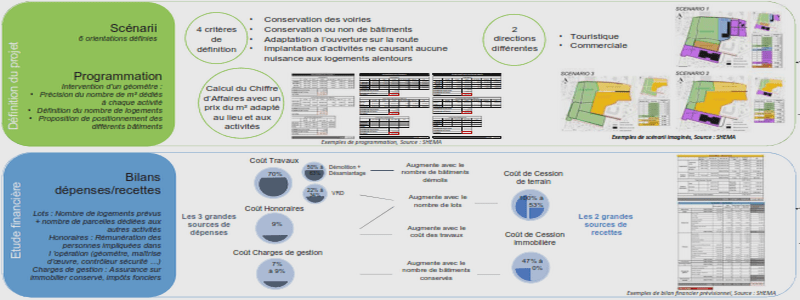

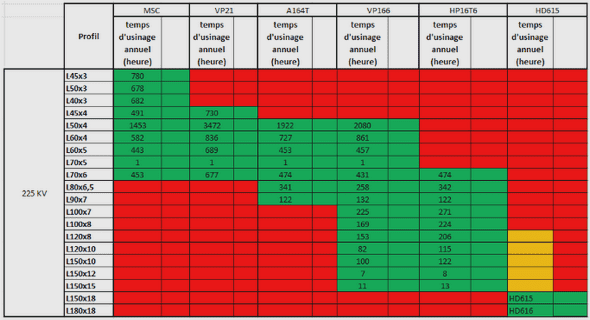

Elaboration d’un système documentaire pour le suivi de réalisation des projets de postes électriques du réseau de transport

Elaboration d’un système documentaire pour le suivi de réalisation des…

Les différents types cellulaires

Les différents types de cellules sont : Cellule eucaryote. Cellule…

Complexe majeur d’histocompatibilité

Complexe majeur d’histocompatibilité Si le lien ne fonctionne pas correctement,…

Glandes digestives foie – pancréas

I/ Foie La lame présente une coupe de foie de…

Mémoire Online: Scoring et évaluation du risque défaut des sociétés émettrices de la dette privée sur le marché obligataire marocain

Sommaire: Scoring et évaluation du risque INTRODUCTION GENERALE CHAPITRE I :…

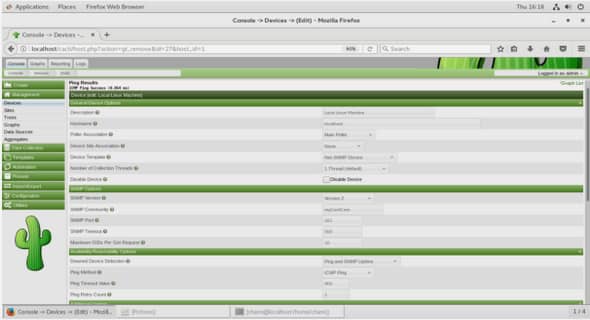

Mémoire Online: Renouvellement du système DCS de la ligne sulfurique PSIII à Maroc-Chimie OCP Safi

Sommaire: Renouvellement du système DCS de la ligne sulfurique PSIII à…

Développer des applications avec le langage Java

………. Présentation du langage Introduction Le langage java a fait…

Introduction à Javascript

Introduction à Javascript 1. Table de matières détaillée 2. JavaScript…

Cours UML les cas d’utilisation

Cours UML les cas d’utilisation Les cas d’utilisation (Use Case)…

Interface utilisateur du package pst-uml

1 Introduction 1.1 Présentation 1.2 Dépendances 2 Les macros de…

Cours Haskell paresse, ordre strict et typage fort

1-Présentation d’Haskell -Historique -Caractéristiques 2-Introduction -La base -Les types -Les…

Entrer en communication avec l’extérieur

Communiquer : « Entrer en communication avec l’extérieur. » Si le code…

Maladies parasitaires

La dracunculose est une filariose, également appelée ver de Guinée,…

Télécharger cours: Encryption for the masses E4M

Sommaire: Télécharger cours: Encryption for the masses E4M 1 Préambule…

Le jeu du coyote, étude conceptuelle UML

Sommaire: Le jeu du coyote, étude conceptuelle UML Introduction I. …

Fichier système d’exploitation Open Source

Sommaire: Fichier système d’exploitation Open Source 1 Introduction 2 Partitionement…

Document Windows: Comptes d’utilisateurs

Sommaire: Comptes d’utilisateurs I Comptes utilisateurs I-A- Utilisateurs de domaines…

Syntaxe les bases: Litéraux, types, expressions, instructions

Sommaire: Syntaxe les bases LES COMMENTAIRES LES IDENTIFICATEURS LISTES DES…

Polymorphisme, la classe object, les package et la visibilité en Java

Sommaire: Polymorphisme, la classe object, les package et la visibilité…

Cours implémentation d’UML avec Java et Design patterns

Sommaire: Cours implémentation d’UML avec Java et Design patterns •…

Conception des pages Web avec Microsoft Front Page

Conception des pages Web avec Microsoft Front Page Site web…

Architecture du sous-système de sécurité de Windows NT

Télécharger cours Windows NT, tutoriel document PDF. A. Introduction. 1.…