Matériaux bruts et protocole de préparation Le premier aspect contraignant…

Cours informatique

Les cours informatique sur clicours.com :

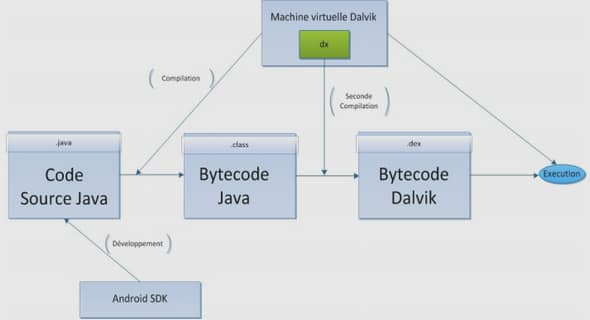

Un langage de programmation est comme un langage humain. Il y a un ensemble de lettres avec lesquelles on forme des mots. Les mots forment des phrases, les phrases des paragraphes, ceux-ci forment des chapitres qui rassemblés donnent naissance à un livre. L’alphabet de Java est peu ou prou l’alphabet que nous connaissons, avec des lettres, des chiffres, quelques signes de ponctuation. Les mots seront les mots-clefs du langage (comme class, public, etc.), ou formeront les noms des variables que nous utiliserons plus loin. Les phrases seront pour nous des fonctions (appelées méthodes dans la terminologie des langages à objets). Les chapitres seront les classes, les livres des programmes que nous pourrons faire tourner et utiliser.

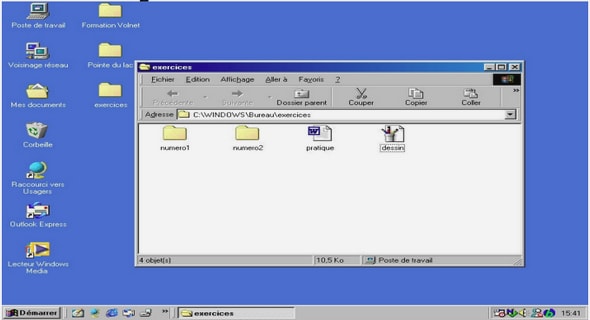

Cours informatique complet avec guide de langage de programmation, vous pouvez télécharger des cours pdf informatique, bureautique, programmation.., vous allez aussi pouvoir améliorer vos connaissances en informatique et programmer sans difficultés. Aussi une sélection de meilleurs formation et cours informatique de tous niveaux pour apprendre ou se perfectionner avec l’ordinateur plus des exercices corrigés pour apprendre Excel, Windows, Logiciels…

Le premier chapitre du cours informatique rassemble les concepts essentiels sur la notion d’ordinateur, de codage, de système d’exploitation, de réseau, de programme et d’instruction au niveau machine.

Le second chapitre du cours informatique introduit le concept de langage de programmation et de grammaire de chomsky, le langage pascal de Delphi sert d’exemple.

Le chapitre trois du cours informatique forme le noyau dur d’une approche méthodique pour développer du logiciel, les thèmes abordés sont : algorithme, complexité, programmation descendante, machines abstraites, modularité. Ce chapitre fournit aussi des outils de tris sur des tableaux. montre comment utiliser des grammaires pour programmer en mode génération ou en mode analyse.

Le chapitre quatre du cours informatique défini la notion de types abstraits. Il propose l’étude de type abstrait de structures de données classiques : liste, pile, file, arbre avec des algorithmes classiques de traitement d’arbres binaires.

Le chapitre cinq du support informatique contient les éléments fondamentaux de la programmation orientée objet, du polymorphisme d’objet, du polymorphisme de méthode, de la programmation événementielle et visuelle, de la programmation défensive. Le langage Delphi sert de support à l’implantation pratique de ces notions essentielles.

Le chapitre six du tutoriel informatique montre comment utiliser la programmation par les grammaire avec des outils pratiques comme les automates de type 3 et les automates à piles simples. Deux projets complets sont traités dans ce chapitre.

Le chapitre sept du tutoriel informatique correspond la construction d’interface homme-machine, et à l’utilisation des bases de données avec des exemples pratiques en Delphi et Access.

Le chapitre huit du tutoriel informatique composant avec Delphi, puis aborde le traitement des messages dans Windows et comment programmer des applications utilisant les messages système pour communiquer. Il fournit aussi une notice pratique pour construire un composant ActiveX et le déployer sur le web avec Delphi.

Approche de reconstruction 3D des états et outil associé

Approche de reconstruction 3D des états et outil associé Les…

Un algorithme de MBAC pour Cross-Protect

Un algorithme de MBAC pour Cross-Protect Dans ce chapitre, nous…

Transformations, comparaisons de formes à partir du code de Freeman

Transformations, comparaisons de formes à partir du code de Freeman…

Techniques for Design and Analysis of QoS-based Models in Partially Observable Environments

Techniques for Design and Analysis of QoS-based Models in Partially…

Retournage des images, effets sonores et optiques

(Re)tournage des images, effets sonores et optiques Ce processus de…

Self-adaptive Spectrum Management in Partially Observable Environments

Self-adaptive Spectrum Management in Partially Observable Environments Due to the…

Self-Protect une approche orientée flot et centrée sur l’utilisateur pour la QoS des liens d’accès

Self-Protect une approche orientée flot et centrée sur l’utilisateur pour…

Retraitement des données HRMS et MS/MS

Retraitement des données HRMS et MS/MS Lorsque le couplage entre…

Algopol, sur les traces du partage

Algopol, sur les traces du partage Introduction au terrain Algopol…

Rappels sur les structures MOS et les dispositifs mémoires

Rappels sur les structures MOS et les dispositifs mémoires Afin…

Acquisition d’images pour la photogrammétrie par drone ou ULM

Acquisition d’images pour la photogrammétrie par drone ou ULM L’objectif…

La phase de traitement des données par Alceste

Du micro au macro Les analyses de discours effectuées avec…

Individual blade pitch control of FWT

Individual blade pitch control of FWT In the previous chapters,…

INTRODUCTION D’UN NOUVEAU ROBOT EN ORL

INTRODUCTION D’UN NOUVEAU ROBOT EN ORL Nous avons étudié, dans…

Généralités sur les systèmes de télécommunications optiques monocanales à très haut débit

Généralités sur les systèmes de télécommunications optiques monocanales à très…

Développement de la méthode SFC-UV

Développement de la méthode SFC-UV Avec la nécessité de trouver…

Numérisation d’un signal

Numérisation d’un signal Une grandeur physique M varie de manière…

Utilisation d’une interface, et d’un logiciel d’acquisition

Utilisation d’une interface, et d’un logiciel d’acquisition Interface SYSAM et…

Analyse des heuristiques prédominants pour la détection des sites de phishing

Analyse des heuristiques prédominants pour la détection des sites de…

FeRAM : la nouvelle mémoire universelle ?

FeRAM : la nouvelle mémoire universelle ? Le marché des…

Essais complémentaires et application aux systèmes industriels

Essais complémentaires et application aux systèmes industriels Le travail présenté…

Le temps nécessaire pour évaluer une instance

Effet du paramétrage Le mécanisme peut être paramétré avec 13…

Du jeu mettre en scène la sous-culture

Du jeu mettre en scène la sous-culture « […] je…

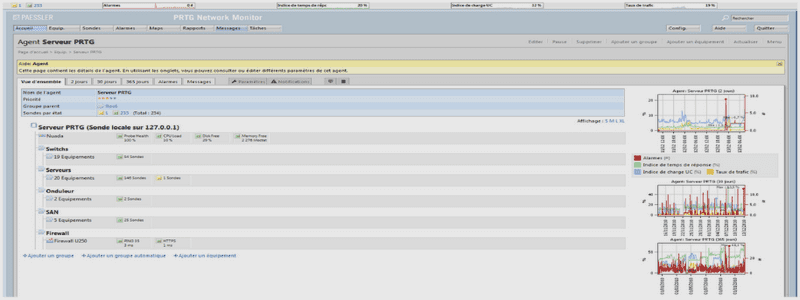

Contrôle d’admission sur une cellule IEEE802.16e

Contrôle d’admission sur une cellule IEEE802.16e Formulation du problème Objectifs…