- Monday

- May 20th, 2024

- Ajouter un cours

Extrait du cours procédure d'installation DHCP sous Linux Fedora Pour configurer DHCP il faut éditer le fichier /etc/dhcpd.conf et y mettre les options souhaitée. Voici un exemple commenté de fichier. Un copier coller de ce fichier en appliquant la configuration souhaitée permettra un...

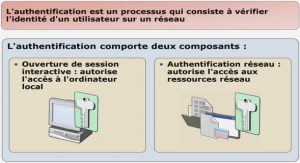

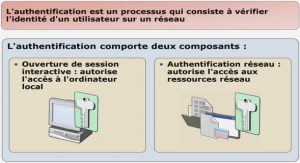

Administration Active Directory Présentation Active Directory Qu’est ce qu’un service d’annuaire ? Un service d'annuaire permet : D'identifier des ressources. Offre une méthode cohérente pour nommer, décrire, rechercher, accéder, gérer et sécuriser l’accès aux ressources de l’entreprise. Les limites Active...

Sommaire: Tutoriel réseaux fichiers de configuration du réseau et commandes de base 1. Eléments de cours sur TCP/IP 1.1. Présentation de TCP/IP 1.2. OSI et TCP/IP 1.3. La suite de protocoles TCP / IP 1.3.1. IP (Internet Protocol, Protocole Internet)...

IPv6 et sécurité Attribution des Attribution des Adresses Pour obtenir un préfixe sub Pour obtenir un préfixe sub-TLA TLAde 32 bits en Europe (délais 48h): de 32 bits en Europe (délais 48h): – Être membre du RIPE-NCC (Réseaux IP Européen-Network...

EXERCICE 1 UTILISATION DE DHCP Les numéros de port sont 68 pour le client et 67 pour le serveur. La machine n’ayant pas d’adresse IP, elle laisse à « plein 0 » le champ adresse IP source et comme elle...

ARCHITECTURE DES RESEAUX ET COMMUTATION DEPLOIEMENT DE LA TECHNOLOGIE DE VLAN ET DU PROTOCOLE RSTP DANS UN RESEAU D’ENTREPRISE Modèle OSI La première évolution des réseaux informatiques a été des plus anarchiques, chaque constructeur développant presque sa propre technologie. Pour...

Configuring DSL Access with PPPoE DSL access has become an overwhelmingly popular access methodology for homes and home offices. Along with this surge in popularity comes a host of additional possible application and service offerings. These applications and services may...

Algorithme de routage Un algorithme est un ensemble de règles à appliquer dans un ordre déterminé de données afin d’effectuer un calcul numérique à un nombre fini d’étapes. C’est sur l’algorithme de routage qu’on se base pour remplir les tables...

Mise en Oeuvre du NAC pour la Sécurisation d’un Réseau Local LES PRINCIPES DU NAC Le NAC (Network Access Control) n’est pas une technique ou une architecture, le NAC est plus Proche d’un concept, d’une solution. Il est censé répondre...