- Saturday

- May 18th, 2024

- Ajouter un cours

Cours pdf qu’est ce que la cryptographie?, tutoriel & guide de travaux pratiques en pdf. 1 Introduction 1.1 Qu’est ce que la cryptographie 1.2 Qualités d’un cryptosystème 2 Historique 2.1 Codes a répertoire 2.2 Codes de permutation ou de transposition...

Sommaire: De la sécurité à la e-confiance basée sur la cryptographie à seuil dans les réseaux sans fil Ad hoc Introduction Générale Chapitre 1 : “Sécurité, Risques et Attaques” 1. Sécurité dans l’ère numérique 2. Qu’est ce que la sécurité...

Protocoles théoriques de cryptographie quantique avec des états cohérents Introduction à la cryptographie quantique La cryptographie quantique utilise les propriétés quantiques de la lumière pour protéger efficacement la transmission d’un message secret. En tentant d’obtenir des informations sur un signal...

Cryptographie et Machine Quantique Concepts mathématiques sur les codes correcteurs d’erreurs Dans ce Chapitre nous proposons des concepts mathématiques sur les codes correcteurs des erreurs. Nous commençons par des motivations et un rappel. Ensuite nous passons aux codes correcteurs des...

Courbes elliptiques, Cryptographie à clés publiques et Protocoles d’échange de clés Courbes elliptiques Généralités sur les courbes elliptiques Introduites par Miller et Koblitz [25, 32] en 1987, les courbes elliptiques connaissent un essor considérable depuis leur utilisation dans la cryptographie....

Suites Multiplexées et Applications en Cryptographie Suites Récurrentes Linéaires et applications en cryptographie Suites r écurrentes linéaires sur un corps fini Ce chapitrr contient csscnticllrment drs rappels de résultat~. de notations sur les corps finis et les suites récurrentes linéaires...

ENTIERS DUAUX ET CRYPTOGRAPHIE A CLE PUBLIQUE Chiffrement ElGamal L’algorithme El Gamal, a été développé par Taher ElGamal en 1984. Il n’est pas breveté et peut être utilisé librement. Introduisons d’abord le problème du logarithme discret Soit G un groupe...

CRYPTOGRAPHIE APPLIQUEE A LA TELEVISION A PEAGE GENERALITES SUR LA TELEVISION NUMERIQUE Introduction Avec l’avènement de la télévision numérique, l’environnement technologique n’a cessé d’évoluer, à commencer par le traitement des images en flux de données numériques. Ces flux contiennent un...

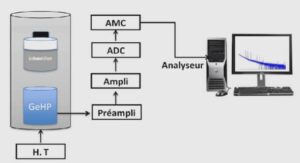

Influence de l’intrication en cryptographie quantique avec des variables continues Nous avons démontré qu’il était possible de concevoir des protocoles de cryptographie quan- tique avec des états quasi-classiques (chapitre 4). Ces protocoles peuvent être simplement mis en œuvre en modulant...

Démonstration expérimentale de cryptographie quantique à états cohérents Suivant les propositions théoriques de notre équipe pour la cryptographie quantique avec des états cohérents [70, 73], l’utilisation des variables quantiques continues offre une alternative intéressante aux protocoles basés sur l’exploitation de...