- Tuesday

- April 30th, 2024

- Ajouter un cours

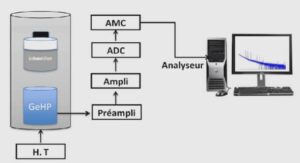

Détection dynamique d’attaques logicielles et matérielles basée sur l’analyse de signaux microarchitecturaux Terminologie de la sécurité informatique Le terme de sécurité en français est ambigu. Il peut désigner aussi bien la sécurité-innocuité (en anglais safety) que la sécurité-immunité (en anglais...

MALWARE Un logiciel malveillant (Malware) est un logiciel qui penetre le systeme de l’utilisateur et porte menace a ce dernier. De nos jours, les malwares continuent de croitre en nombre et en complexite. Apres etre entre dans le systeme, le...

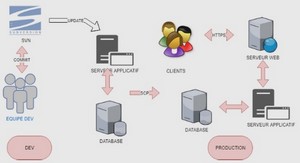

Application du machine Learning en cyber-sécurité pour la détection de menace persistante Un système d’information est un ensemble de ressources(personnel, logiciels, processus, données, matériels, équipements informatique et de télécommunication...) permettant la collecte, le stockage, la structuration, la modélisation, la gestion,...

MÉMOIRE DE MASTER II INFORMATIQUE Spécialité : Réseaux et Télécommunications Options : Réseaux, Systèmes et Services Etude et mise en place d’une solution de contrôle d’accès au réseau (NAC) d’une entreprise La sécurité informatique Exigence fondamentale à la sécurité La...

ETUDE ET DEPLOIEMENT DES ATTAQUES PAR DES MALWARES SUR LES ORDINATEURS Généralité sur les malwares Notion de malwares Un logiciel malveillant (en anglais, malware) est un logiciel développé dans le but de nuire à un système informatique. Grosso modo, le...

Implémentation des contrôles de sécurité dans les systèmes existants Rappels sur la sécurité informatique Définition de la sécurité informatique La sécurité informatique est l’ensemble des moyens (techniques, organisationnels, juridiques et humains) mis en œuvre pour réduire la vulnérabilité d’un système...

Etude et Mise en place d’une fédération d’identité Généralités sur la sécurité informatique La sécurité du réseau consiste également à mettre en place des politiques de sécurité, comme la gestion des accès, pour garantir l'intégrité des données critiques de l'entreprise. ...

Etude et sécurisation d'une base de données réparties sous ORACLE 12C GENERALITE SUR LA SECURITE INFORMATIQUE Qu'est ce que la sécurité informatique Avec le développement de l'utilisation de cet outil qu'est l'internet, il est de constat que les informations des...

Lutte contre les botnets : analyse et stratégie Introduction Les botnets, ou réseaux d’ordinateurs zombies, constituent l’un des premiers outils de la délinquance sur Internet aujourd’hui. La création d’un botnet consiste à prendre le contrôle d’un maximum de systèmes informatiques...