- Sunday

- June 16th, 2024

- Ajouter un cours

ARCHITECTURE DES RESEAUX ET COMMUTATION DEPLOIEMENT DE LA TECHNOLOGIE DE VLAN ET DU PROTOCOLE RSTP DANS UN RESEAU D’ENTREPRISE Modèle OSI La première évolution des réseaux informatiques a été des plus anarchiques, chaque constructeur développant presque sa propre technologie. Pour...

Télécharger le fichier original (Mémoire de fin d'études) Adaptation de données multimédia La gestion des données multimédia recouvre de nombreux aspects: extensibilité du système, accès et intégration des données (en termes d’indexation et d’exécution de requêtes dans un environnement distribué...

Télécharger le fichier original (Mémoire de fin d'études) Les objectifs de gestion de l'information Accès à l’information Les SGBD constituent une interface entre les données et l'utilisateur ou l'application qui les utilise. Les données sont ainsi accessibles san se préoccuper...

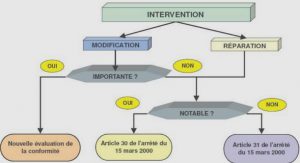

Modèles et Protocoles de coordination pour la reconfiguration dynamique des architectures logicielles embarquées Définition des concepts Architecture logicielle embarquée L’architecture logicielle embarquée est la partie centrale et incontournable d’un système embarqué. En effet, l’architecture logicielle embarquée d’un système comprend un...

BUETOOTH SIG (Special Interest Group) La technologie BLUETOOTH a été à l’origine mise au point par Ericsson en 1994. Ainsi un groupe d’intérêt baptisé SIG (Bluetooth Special Interest Group) a été fondé en 1998 par Ericsson, IBM, Intel, Toshiba et...

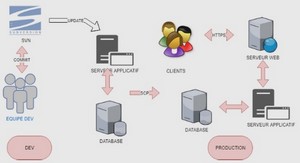

Télécharger le fichier original (Mémoire de fin d'études) Le Cloud Computing Généralités et Définition Face à l’augmentation continuelle des coˆuts de mise en place et de maintenance des systèmes informatiques, les entreprises externalisent de plus en plus leurs ser-vices informatiques....

ETUDE ET DEPLOIEMENT DES ATTAQUES PAR DES MALWARES SUR LES ORDINATEURS Généralité sur les malwares Notion de malwares Un logiciel malveillant (en anglais, malware) est un logiciel développé dans le but de nuire à un système informatique. Grosso modo, le...

Caractérisation d’architectures de calcul Comme discuté dans le chapitre précédent, notre méthodologie d’analyse de l’em- barquabilité nécessite un modèle d’architecture. Ce modèle doit être générique et réutili- sable, c’est-à-dire qu’une fois construit, il doit pouvoir être réutilisé pour tester l’embar-...

CONTRIBUTION A LA CONSTRUCTION D’UNE USINE DE MONTAGE DE MICRO-ORDINATEURS Constitution de l’ordinateur Historique Avec l’évolution de la nouvelle technologie de l’information et de la communication, l’ordinateur est devenu un outil indispensable pour tout travail nécessitant une rapidité de conception,...