- Friday

- April 26th, 2024

- Ajouter un cours

Cours installation d’un client syslog unix, tutoriel & guide de travaux pratiques en pdf. ....... Télécharger le cours complet

Cours Syslog et les fichiers de Log, tutoriel & guide de travaux pratiques en pdf. ....... Télécharger le cours complet

Implementing Cisco IOS Firewalls Configure a Cisco IOS Firewall Using the CLI Configuring a Cisco IOS firewall using the CLI is simple. You already know how to make and access ACLs. A Cisco IOS firewall allows you to add inspection...

Gestion des incidents de sécurité dans un système d’information avec RT (Request Tracker ) ANALYSE ET DEFINITION DES CONCEPTS DE BASE Dans ce deuxième chapitre, nous allons appliquer notre méthodologie de travail; il s’agira d’abord d’étudier l’existent, d’analyser les besoins,...

GNU/Linux Services Serveurs 1. Avertissement 2. Date de dernière modification 3. En cours de réalisation 4. Les archives 5. Résumé Éléments de cours sur TCP/IP 1. Présentation 2. Historique du protocole TCP/IP 2.1. Principales raisons du succès de TCP/IP 3....

La couche réseau ..reconnaissance peuvent apparaître dans les données. La couche liaison de données doit être capable de renvoyer une trame lorsqu'il y a eu un problème sur la ligne de transmission. De manière générale, un rôle important de cette...

FILTRES ET POLITIQUE DE FILTRAGES Filtrer consiste à examiner le contenu d’une trame à un niveau de couche donné et en fonction de son contenu à acheminer ou non la trame. L’ensemble des ports serveurs habituels est défini dans le...

Les congestions peuvent survenir sur un réseau de plusieurs façons. Elles peuvent aussi bien survenir à la suite d’une surcharge de trafic qu’à cause d’un équipement mal configuré ou encore un câble qui cesse de fonctionner. C’est pourquoi, on peut...

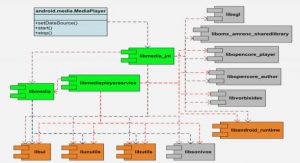

INTRODUCTION QUEL MATERIEL POUR LINUX ? 1. L’ARCHITECTURE CHOISIR UNE DISTRIBUTION 1. DEBIAN 2. UBUNTU 3. RED HAT ET FEDORA 4. MANDRIVA (EX‐MANDRAKE) 5. OPENSUSE 6. LES AUTRES 7. LES LIVECD RED HAT PACKAGE MANAGER 1. NOTION DE PACKAGE 2. LE GESTIONNAIRE RPM 3. INSTALLATION, MISE A JOUR ET SUPPRESSION 4. CAS DU NOYAU 5. REQUETES RPM 6. VERIFICATION DES PACKAGES 7. LES DEPENDANCES 8. MISES A JOUR AUTOMATISEES YUM 1. CONFIGURATION DES DEPOTS 2. UTILISATION DES DEPOTS INSTALLER DEPUIS LES SOURCES 1. OBTENIR LES SOURCES 2. PRE‐REQUIS ET DEPENDANCES 3. EXEMPLE D’INSTALLATION 4. DESINSTALLATION GERER LES BIBLIOTHEQUES PARTAGEES 1. PRINCIPE 2. LIEU DE STOCKAGE 3. CONFIGURER LE CACHE DE L’EDITEUR DE LIENS REPRESENTATION DES DISQUES 1. NOMENCLATURE CHOISIR UN SYSTEME DE FICHIERS 1. PRINCIPE 2. LES FILESYSTEMS SOUS LINUX PARTITIONNEMENT 1. DECOUPAGE LOGIQUE 2. ORGANISATION D’UN DISQUE 3. MANIPULER LES PARTITIONS...