- Monday

- May 13th, 2024

- Ajouter un cours

Cours manipulation des fichiers en C avec exercices, tutoriel & guide de travaux pratiques langage C en pdf. Les erreurs d'E/S Une erreur d'E/S est erreur qui peut se produire lors d'une tentative d'opération d'E/S, par exemple : fin de fichier...

Introduction ASP.NET, tutoriel & guide de travaux pratiques présentation des bases d’un projet ASP.NET en pdf. Prérequis Pour satisfaire vos besoins logiciels, nous vous suggérons l’utilisation de Visual Web Developer Express Edition (http://www.microsoft.com/express/vwd/). Il y a d’autres IDE qui ne...

Formation Oracle gratuit, tutoriel & guide de travaux pratiques en pdf. I - Rappels (SGBD) II – Présentation d’Oracle III- Architecture fonctionnelle IV- Architecture interne Rappels Définition d'un SGBD : Un Système de Gestion de Bases de Données (SGBD) est...

Cours réseaux informatique, tutoriel administration réseau introduction en pdf. Les 5 domaines fonctionnels * L’ISO a classifié les principales activités et fonctions d'administration en groupes homogènes ayant des interactions internes et externes. * Domaines ou aires fonctionnelles * Configuration *...

1- Présentation d'UNIX 1.1- Historique 1.2- Fonctionnalités 1.2.1- Gestion des ressources de l'ordinateur 1.2.2- Gestion des données 1.2.3- Communication entre utilisateurs 1.2.4- Environnement de programmation 2- Connexion et déconnexion 2.1- Procédure de connexion 2.1.1- Connexion logique 2.1.2- Initialisation de la...

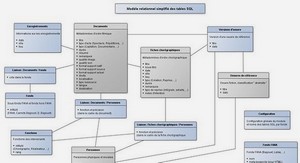

Cours manipulations et maintenance des bases de données, tutoriel et exercices d'application système de gestion de bases de données document PDF. 1. Qu'est- ce que SQL ? 2. La maintenance des bases de données 2.1 La commande CREATE TABLE 2.2 La...

Extrait du cours sécurité des réseaux et les méthodes utilisées pour les attaques Pourquoi les systèmes sont vulnérables Cette page est inspirée entre autre d'un article de Dorothy Denning qui s’appelle " Protection and defense of intrusion " et qui a...

Extrait du cours système Linux sur les différentes commandes 1) Historique 1969 : Ken Thompson et Dennis Ritchie écrivent une première version du noyau d'un système d'exploitation pour les laboratoires BELL. Cet OS est conçu de façon à appréhender l'ensemble...

Sommaire: Tutoriel réseaux fichiers de configuration du réseau et commandes de base 1. Eléments de cours sur TCP/IP 1.1. Présentation de TCP/IP 1.2. OSI et TCP/IP 1.3. La suite de protocoles TCP / IP 1.3.1. IP (Internet Protocol, Protocole Internet)...

Extrait du formation constellation de satellites pour les services Mobiles MSS Le rôle des sattellites dans les MSS: -remplacer les services terrestres dans des endroits sans infrastructure de services terrestres -Service pendant les priodes des surchage(y compris celles caussées par...