- Sunday

- May 5th, 2024

- Ajouter un cours

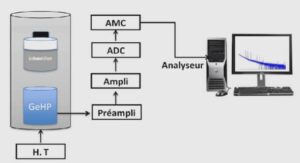

Protocoles théoriques de cryptographie quantique avec des états cohérents Introduction à la cryptographie quantique La cryptographie quantique utilise les propriétés quantiques de la lumière pour protéger efficacement la transmission d’un message secret. En tentant d’obtenir des informations sur un signal...

Cryptographie et Machine Quantique Concepts mathématiques sur les codes correcteurs d’erreurs Dans ce Chapitre nous proposons des concepts mathématiques sur les codes correcteurs des erreurs. Nous commençons par des motivations et un rappel. Ensuite nous passons aux codes correcteurs des...

Courbes elliptiques, Cryptographie à clés publiques et Protocoles d’échange de clés Courbes elliptiques Généralités sur les courbes elliptiques Introduites par Miller et Koblitz [25, 32] en 1987, les courbes elliptiques connaissent un essor considérable depuis leur utilisation dans la cryptographie....

Suites Multiplexées et Applications en Cryptographie Suites Récurrentes Linéaires et applications en cryptographie Suites r écurrentes linéaires sur un corps fini Ce chapitrr contient csscnticllrment drs rappels de résultat~. de notations sur les corps finis et les suites récurrentes linéaires...

Généralités sur la cryptographie Dans ce chapitre nous commençons par les concepts de base de la cryptographie, ensuite nous allons parler des systèmes de cryptographie moderne à savoir la crypto- graphie à clé secrète et la cryptographie à clés publiques.Enfin...

Généralités sur la cryptographie et les codes correcteurs d’erreurs Ce chapitre sera l’occasion d’aborder les notions de cryptographie et de codes correcteurs d’erreurs. Ces derniers sont très utilisés en cryptographie mais également en théorie de l’information et de la communication....

ENTIERS DUAUX ET CRYPTOGRAPHIE A CLE PUBLIQUE Chiffrement ElGamal L’algorithme El Gamal, a été développé par Taher ElGamal en 1984. Il n’est pas breveté et peut être utilisé librement. Introduisons d’abord le problème du logarithme discret Soit G un groupe...

L’Advanced Encryption Standard Imaginons le scénario suivant : Alice souhaite envoyer une lettre à Bob. Elle ne fait pas confiance au transporteur et souhaite que Bob reçoive la lettre sans que cette dernière ait pu ni être modifiée ni être...

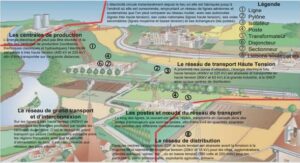

CRYPTOGRAPHIE APPLIQUEE A LA TELEVISION A PEAGE GENERALITES SUR LA TELEVISION NUMERIQUE Introduction Avec l’avènement de la télévision numérique, l’environnement technologique n’a cessé d’évoluer, à commencer par le traitement des images en flux de données numériques. Ces flux contiennent un...