Insérer une clé pour démarrer un véhicule, badgé pour accéder à un bâtiment ou une salle, valider un titre de transport dans le bus ou le métro sont des gestes entrés dans le quotidien de bon nombre d’entre nous. On utilise, sans en être toujours conscient, des technologies de capture automatique de données basées sur les ondes et rayonnements radiofréquence.

En effet la Radio-Identification ou la RFID est l’annonce d’une mutation radicale dans l’organisation du commerce, du transport, de la sécurité et de la surveillance. [1]

L’objectif de ce chapitre et de présenter la technologie RFID. Dans la première section, une présentation du fonctionnement des systèmes RFID est réalisée. Elle aborde les différents composants existants ainsi que les normes des dispositifs RFID. La seconde section aborde les différents types d’identifiants ou tags. La troisième section développe les applications de la RFID. Enfin la dernière section présente la législation algérienne vis-à-vis de la RFID.

Le principe de la RFID est utilisé pour la première fois lors de la Seconde Guerre Mondiale en 1940 pour identifier/authentifier des appareils en vol (IFF : Identifie FriendlyFoe). Il s’agissait de compléter la signature RADAR des avions en lisant un identifiant fixe permettant l’authentification des avions alliés. Mais, elle ne connait un réel intérêt que depuis les années 90.

En 2003, le RFID s’inscrit dans le standard Electronic Product Code (EPCglobal). Ce dernier, souvent considéré comme la nouvelle génération de codes à barres, le numéro EPC est encodé dans une étiquette RFID, et d’un réseau de partage d’informations, l’EPC Network.

La RFID reste la plus intéressante parmi toutes les techniques existantes de traçabilité, d’indentification et la sécurité.

Fonctionnement des systèmes RFID

Les systèmes RFID offrent la possibilité d’identifier des personnes ou des biens sans contact ni vision directe. Le fonctionnement de ces systèmes dis RFID est basé sur l’émission de champs électromagnétiques réceptionnés par une antenne couplée à une puce électronique.

Le système RFID fonctionne de la manière suivante :

• L’étiquette RFID (transpondeur ou tag) est elle-même équipée d’une puce reliée à une antenne, l’antenne permet à la puce de transmettre les informations (numéro de série, poids…) qui peuvent être lues grâce à un lecteur émetteur-récepteur.

• Une fois les informations transmises au lecteur RFID équipée d’une antenne, celui-ci n’a plus qu’à convertir les ondes-radios en données et qui doivent être interprété par un logiciel.

Composantes des systèmes RFID

Pour équiper une entreprise avec un système de traçabilité RFID, celle-ci doit donc mettre en place un équipement de base spécifique composé par :

➤ Le tag (étiquette ou transpondeur) : c’est un dispositif d’identification électronique qui est constitué d’une puce et d’une antenne.

➤ Le lecteurappelé aussi station de base qui a pour but d’identifier le transpondeur.

➤ Le système de traitement des données :c’est une infrastructure informatique qui sert à collecter et à exploiter les données.

Les tags :

Le tag correspond à une étiquette électronique, appelé également transpondeur (TRANSmetter – resPONDEUR) ou marqueur. Pour les applications réutilisables, il est généralement intégré dans un boîtier en plastique, et pour les envois de suivi, il peut également faire partie d’une étiquette d’un emballage dit «intelligent». Le transpondeur comprend une antenne associé à une puce électronique qui peut répondre aux requêtes émises depuis un émetteur-récepteur.

Il existe plusieurs types de fonctionnement et de communication possibles pour les étiquettes :

◆ Les étiquettes « lecture seule », c’est-à-dire non modifiables ce mode permet seulement à lire le contenu du tag.

◆ Les étiquettes « écriture une fois, lecture multiple », Ce mode de fonctionnement permet la réutilisation, la réinscriptible du tag.

◆ Les étiquettes en «écriture une fois et lecture plusieurs fois ».

Le choix de l’étiquette RFID la plus appropriée pour l’identification et la traçabilité des objets/personnes visées repose sur :

• le choix de la fréquence d’utilisation : déterminé selon la nature de l’objet à identifier et de son environnement.

• l’utilisation de l’étiquette.

• le format d’étiquettes : déterminé selon les performances de lecture à avoir.

Les lecteurs :

Les lecteurs sont des équipements actifs, portables ou fixes, qui sont constitués d’un circuit qui émet une énergie sous forme de champ magnétique ou d’onde radio. La communication entre le lecteur RFID et l’étiquette est possible grâce à chaque antenne RFID intégrée dans chacun des deux composants. Cette communication commence dès que le tag se trouve à une distance appropriée qui dépend des caractéristiques typiques des systèmes tels que la puissance ou la fréquence de travail.

Le principe d’identification repose sur le fait que chaque transpondeur possède son identifiant unique UID (Unique ID) fréquemment un code sur 32 bits et qui est stocké dans le tag à lecture seule.

Une communication RFID est basée sur le principe de relation maitre-esclave , c’est-à-dire qu’un logiciel de l’application RFID commande le lecteur pour que lui sera le maitre et le tag joue le rôle d’esclave.

Les informations contenues dans le Tag sont alors lues (lecture seule) et dans le cas des systèmes plus complexes, le lecteur peut également réécrire de nouvelles données dans le Tag (lecture/écriture). Donc le travail de lecteur dépend de mode d’étiquette.

Cette communication entre le lecteur et l’étiquette s’effectue en quatre temps :

a) Le lecteur transmet par radio l’énergie nécessaire à l’activation du tag.

b) Il lance alors une requête interrogeant les étiquettes à proximité.

c) Il écoute les réponses et élimine les doublons ou les collisions entre réponses.

d) Enfin, il transmet les résultats obtenus aux applications concernées.

Le système de traitement des données:

Les données captées par le lecteur sont transmises et traitées par un système informatique comportant un logiciel, tel qu’un système de contrôle d’inventaire, d’un système de contrôle d’accès ou d’un système de contrôle de production.

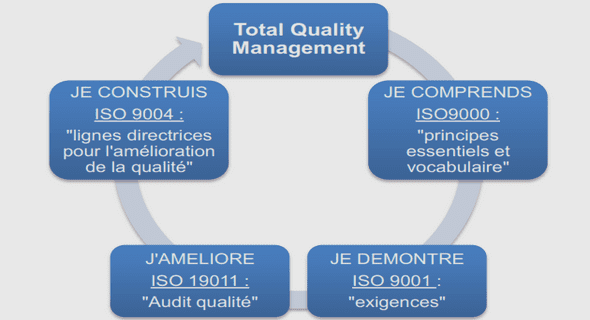

Normes des dispositifs RFID

Aujourd’hui, les produits proposés par deux constructeurs différents peuvent ne pas être interopérable…Donc, l’objectif principal des organismes de normalisation et des normes est d’assurer l’interopérabilité des équipements, la facilite d’utilisation et la diminution des couts finaux de ces équipements.

Il existe des normes pour la technologie Radio Frequency (RF) décrit par le comité ISO . Ces normes définissent les fréquences radio, la phase d’initialisation de la puce, les méthodes de dialogue utilisées entre lecteur et tag et l’anticollision qui vise à éviter les erreurs lorsque plusieurs tags sont lus en même temps.

Introduction générale |