- Tuesday

- May 14th, 2024

- Ajouter un cours

Cohomologies p-adiques et espaces de Rapoport-Zink Un survol très rapide Le but de cette thèse est d’étudier quelques aspects de la géométrie p-adique d’une famille d’espaces analytiques (appelés espaces de Lubin-Tate et de Drinfeld) et de certains de leurs revêtements,...

CHIFFREMENT HYBRIDES ET AUTHENTIFICATION FORTE BASES SUR LES CODES CORRECTEURS D’ERREURS Généralité La communication à travers un canal de transmission (réseau, satellite), pose souvent un problème de fiabilité, de confidentialité, d’intégrité, d’authencité, de disponibilité ou parfois de non-répudiation du message...

ENTIERS DUAUX ET CRYPTOGRAPHIE A CLE PUBLIQUE Chiffrement ElGamal L’algorithme El Gamal, a été développé par Taher ElGamal en 1984. Il n’est pas breveté et peut être utilisé librement. Introduisons d’abord le problème du logarithme discret Soit G un groupe...

LA COMPLEXITE DE L’ALGORITHME DEPEND DE LA TAILLE DE FACTEURS Méthode d’Eratosthène (Division triviale) Efficience de la division triviale Nous pouvons remarquer que le petit Théorème de Fermat peut tester seulement si n est composé, mais il ne donne pas les...

Points de Darmon et variétés de Shimura Introduction Le but de cette thèse est de généraliser les travaux de Darmon [Dar04] concernant la construction de points de Stark-Heegner, c’est-à-dire de points rationnels sur une courbe elliptique définie sur un corps...

CHARM Cryptosystème Hybride Avancé pour les Réseaux Mobiles L’objectif de notre thème consiste à présenter une nouvelle méthode de Cryptographie pour les Réseaux Mobile (par la proposition d’un Cryptosystème Hybride). Le Cryptosystème proposé et développé est dédié aux unités de...

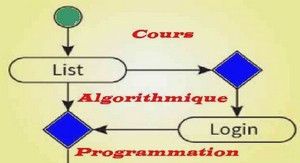

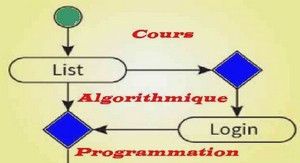

Les algorithmes de base de notre application AES et ECC Introduction La cryptographie moderne se compose de deux grandes familles de cryptographie, chacune d’elle a des points positifs et des point négatifs, la cryptographie symétrique ou la cryptographie à clé...

Implémentation de quelque algorithmes D de cryptage d’image Présentation des algorithmes Algorithme RSA RSA est un système cryptographique, ou crypto-système, pour le chiffre- ment à clé publique. Il est souvent utilisé pour la sécurisation des données confidentielles, en particulier lorsqu’elles...

Logarithme discret en cryptographie Problème de l’échange de clés La clé est un outil central en cryptographie pour pouvoir mettre en place un protocole qui protège la communication entre deux parties. Dans le cadre de la cryptographie symétrique (également appelée...