- Thursday

- May 2nd, 2024

- Ajouter un cours

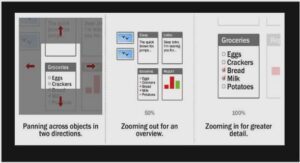

La Téléphonie sur IP La ToIP consiste à mettre en place des services téléphoniques sur un réseau IP en utilisant la technique de la voix sur IP (VoIP) . La VoIP permet de communiquer par la voix via le réseau...

L’aspect du monitoring Le terme Monitoring couramment utilisé, provient de l'anglais, il signifie supervision. Cependant une précision est à apporter, en effet ceci est un abus de langage, car en vérité le Monitoring est composé de deux disciplines : la...

La patrimonialisation des jeux vidéo et de l’informatique L’exercice de présentation des nouveaux membres Comme nous venons de le voir, il est demandé aux nouveaux venus sur le forum de se présenter dans la rubrique présentation en arrivant. Chaque nouvel...

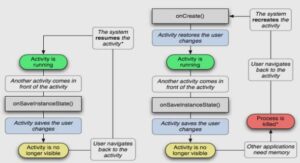

La Révocation de Clés dans les Réseaux Mobiles Ad Hoc (MANETs) et les Réseaux de Capteurs sans fil (WSNs) Introduction aux réseaux sans fil Ces dernières années, les réseaux utilisés traditionnellement se sont montrés inadaptés à résoudre les problèmes posés...

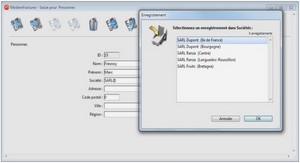

Télécharger le fichier original (Mémoire de fin d'études) RESEAU INFORMATIQUE Un réseau informatique est un ensemble d'équipements reliés entre eux pour échanger des informations. L’extrémité d'une connexion, qui peut être une intersection de plusieurs connexions (un ordinateur, un routeur, un...

Télécharger le fichier original (Mémoire de fin d'études) Les structures rattachées à la direction Conseil d’Administration Le conseil d’Administration est dirigé par un président, élu parmi les membres qui sont désigné par le président de l’université. Le Directeur Le Directeur...

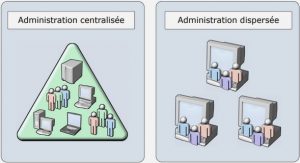

Concepts de réseau Un réseau est un ensemble d’objets interconnectés les uns avec les autres. Il permet de faire circuler des éléments entre ces objets selon des règles bien définies. Réseau informatique : Un réseau informatique est un ensemble d’équipement...

Authentification sur les systèmes Unix/Linux L’authentification par fichiers est historiquement le premier système d’authentification sur Unix, qui continue encore d’exister. Les informations des utilisateurs sont stockés sur le fichier /etc/passwd tandis que les mots de passe sont hachés et stockés...

Les risques liés aux réseaux sans fil Le manque de sécurité : Les ondes radioélectriques ont une grande capacité à se propager dans toutes les directions avec une portée relativement grande. Il est difficile de confiner les émissions radio dans...