- Wednesday

- May 8th, 2024

- Ajouter un cours

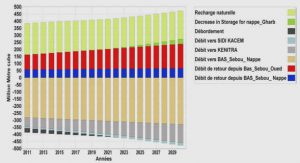

Télécharger le fichier original (Mémoire de fin d'études) Positionnement du sujet Les ressources naturelles sont limitées, tout comme la capacité des écosystèmes à s’adapter aux atteintes qui leurs sont portées. Mais les activités humaines impactent significativement ces systèmes de par...

Développement d’une méthodologie de conception de bâtiments à basse consommation d’énergie Bâtiments très performants Il s’agit en général de bâtiments ’’passifs’’ dont le concept a été défini par le Dr. Wolfgang Feist de l’institut de recherche allemand Passivhaus (Passivhaus, 2007)....

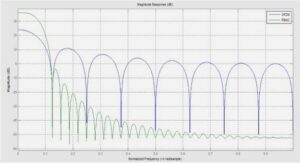

Sécurité multimédia : proposition de techniques de dissimulation d’informations numériques basées sur les codes polaires Le décodage des codes en bloc linéaires Détection des erreurs Soit 7(&, .) un code en bloc linéaire et Hd la transposée de sa matrice...

Algorithmes numériques pour les matrices polynomiales avec applications en commande Méthodes numériques et logiciels de CACSD Dans ce chapitre on présente les différentes approches à la commande de systèmes linéaires. Ensuite on présente quelques caractéristiques des logiciels de CACSD (Computer-Aided...

Knowledge Discovery in Biological Data Optimisation and Metaheuristics The optimisation problem is a kind of problems where an exact solution can't be found in reasonable time (Kann 1992). Optimisation is everywhere, such as aeronautics, biology, and economy. Optimisation has been...

Étude des problèmes de spilling et coalescing liés à l’allocation de registres en tant que deux phases distinctes Extension to the spill non-everywhere problem The spill everywhere problem considers a fixed cost for a live-range. If one want to optimize...

Contribution au Déploiement d’un Intergiciel Distribué et Hiérarchique Preliminaries on Grid Computing In this chapter, we give information and related work required as a background to understand the first part of this dissertation on the deployment of a Grid-RPC middleware....

Générateurs d’Aléa et Sécurité : Loi des Présences Sécurité cryptographique Les principes de Kerckhoffs À la fin du XIXe siècle, Auguste Kerckhoffs a posé des principes dont les plus importants sont les suivants : 1) « Le procédé de chiffrement...

Knapsack Problem and Cryptanalyze Cryptography Symmetric-key Cryptography Consider an encryption scheme consisting of the sets of encryption and decryption transformations {Ee : e ∈ K} and {Dd : d ∈ K}, respectively, where K is the key space. The encryption...

Opportunities for Leagile Supply Chain Although the benefits of LSC are undeniable, its shortcomings are also well-noted. Chantarachalee, Carvalho, & Cruz-Machado (2014) stressed that LSC lacks external responsiveness to customer demands, which requires flexibility in product design. Similarly, Banomyong &...